用户案例

风控利器:BlockSec 用图+标签破解 Crypto 合规难题

交流图数据库技术?加入 Nebula 交流群请先填写下「你的 Nebula 名片」,Nebula 小助手会拉你进群~~

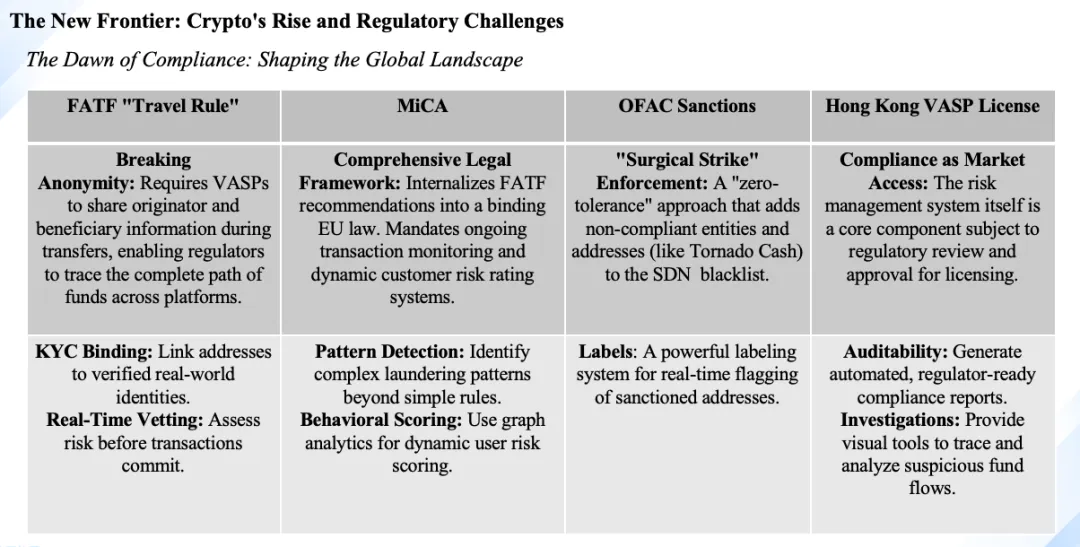

导读:FATF“旅行规则”、欧盟 MiCA 法案、OFAC 制裁都对加密风控技术提出了新要求,如何在全新监管体系下,建立安全合规的加密风控系统?一起来看 BlockSec 的“答卷”:BlockSec 是全球领先的区块链安全公司,基于 NebulaGraph 构建了强⼤的加密⻛险控制系统,确保从数据捕获到⻛险洞察的全链条⾼效运作。 作者谢云飞,毕业于浙江大学软件学院,现担任 BlockSec 安全研发工程师,负责 Crypto 地址标签、图数据库相关工作,在香港 nMeetUp 上分享了 NebulaGraph 在 BlockSec 的应用。

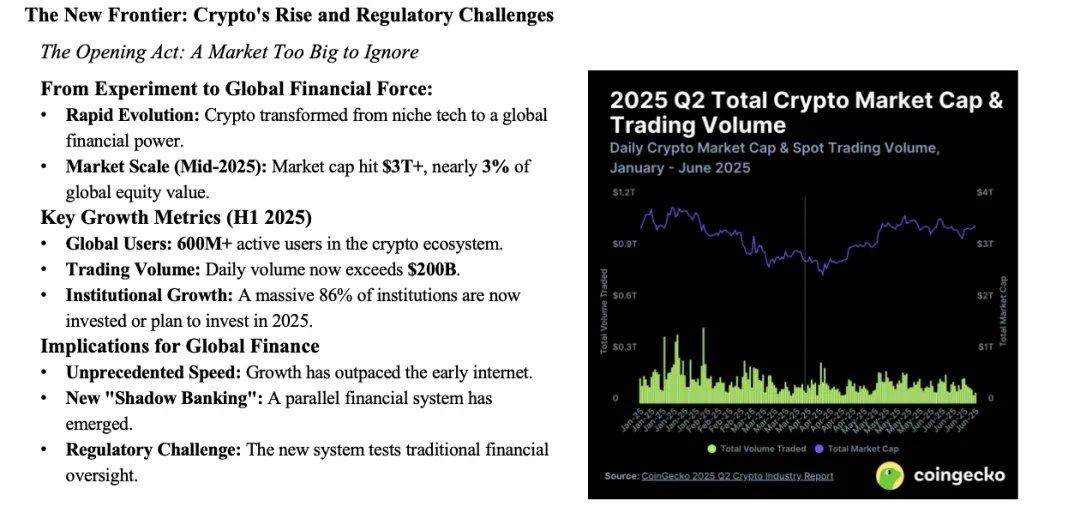

一、加密金融的崛起与合规挑战

加密货币市场正在经历前所未有的快速演进。从最初的小众技术实验,到如今已成为一股不可忽视的全球金融力量。

截至 2025 年中,加密市场总市值突破 3 万亿美元,几乎占全球股票总市值的 3%,全球活跃用户超过 6 亿,每日交易量突破 2000 亿美元。Coinbase 和安永⼀份调研报告显示,有 85% 的机构正在或计划配置加密资产。

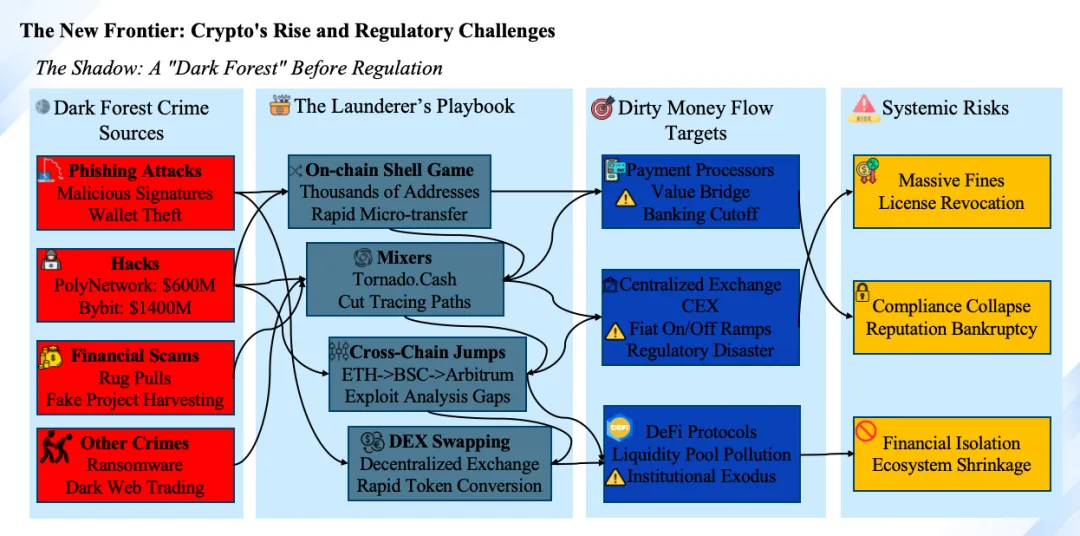

然而,光鲜的背后隐藏着"黑暗森林",在监管体系尚未完全建⽴之前,加密世界充斥着各种各样的犯罪活动。

从诱导用户泄露私钥的钓⻥攻击,到利⽤智能合约漏洞的恶意签名和钱包盗窃;再到震惊世界的 PolyNetwork 6 亿美元被盗事件和 Bybit 14 亿美元被盗事件等⼤型⿊客攻击;还有利⽤⼈性弱点的杀猪盘、虚假项⽬收割等⾦融诈骗,以及利⽤加密货币进⾏⽀付的勒索软件和暗⽹交易。

这些⾮法活动不仅导致巨⼤的资产损失,也带来了严重的监管灾难。它可能引发⼤规模罚款,吊销牌照,导致合规体系崩溃,甚⾄造成相关机构的声誉破产和⾦融隔离,最终导致整个加密⽣态系统的萎缩。

正是在这样的背景下,合规的曙光开始照亮全球加密领域。FATF 的"旅行规则"、欧盟 MiCA 法案、OFAC 制裁等监管框架逐步形成,对加密风控技术提出了三大核心挑战:

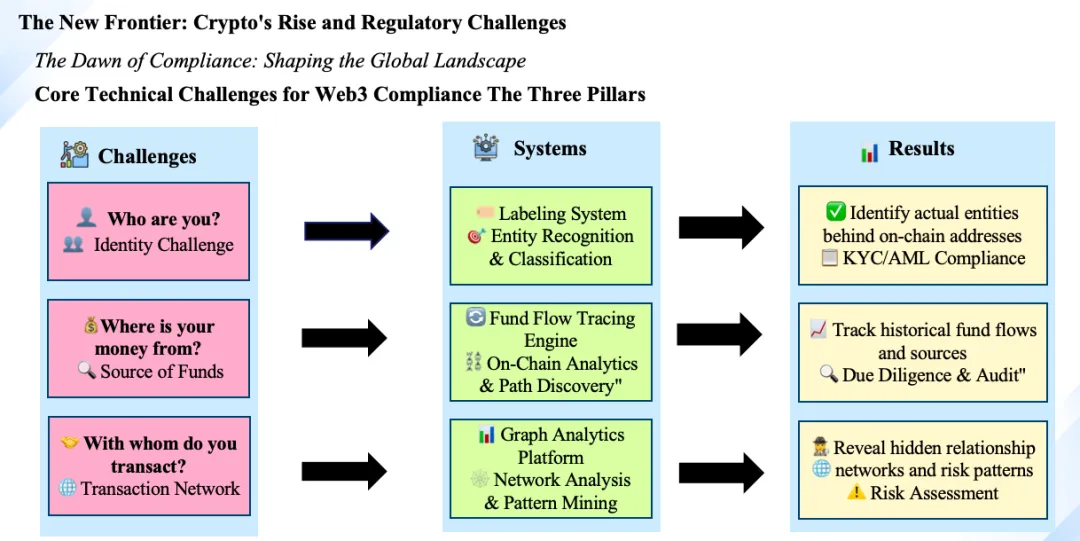

Who are you?如何将链上地址与真实身份绑定

Where is your money from?如何构建资金流分析系统进行动态风险评估

With whom do you transact?如何实现实时交易审查和复杂洗钱模式识别

本文将深入探讨,BlockSec 如何利用 NebulaGraph 图数据库,构建一个能够应对全新挑战的加密风控系统。

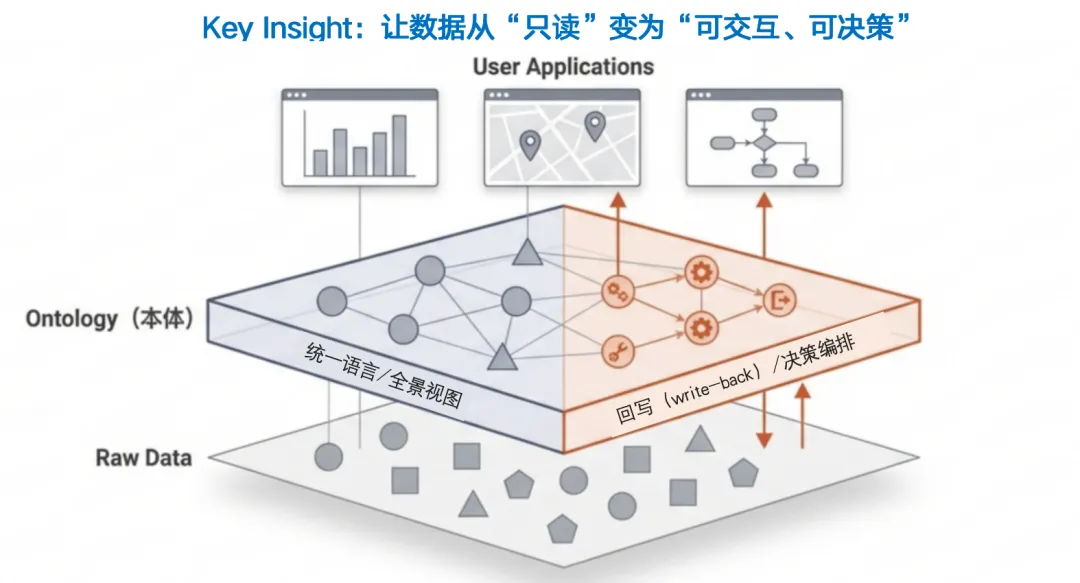

二、核心思想:从交易数据到风险网络

链上资金流的基本单位:转账

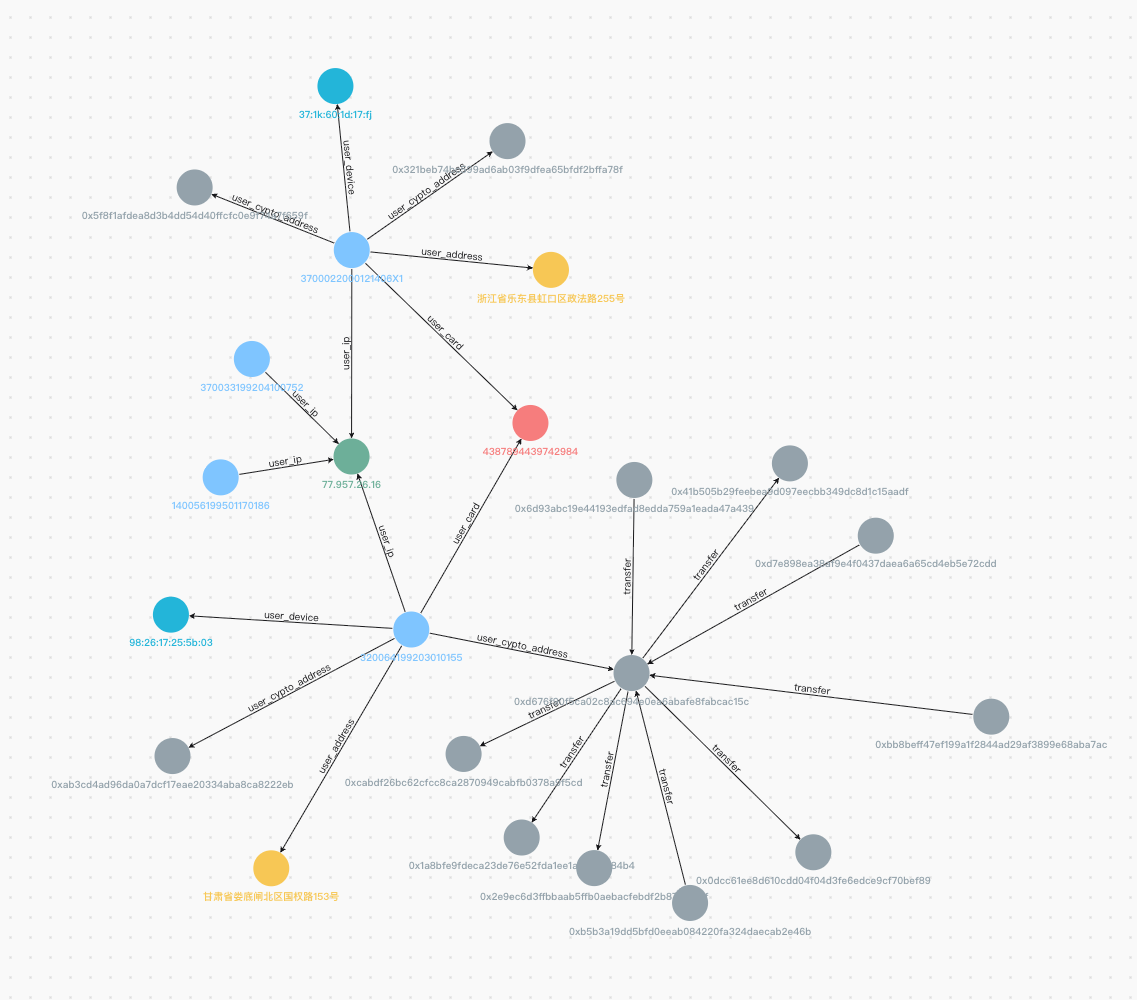

要构建有效的风控系统,首先需要理解加密资产资金流动的最基本单位——转账(Transfer)。

和资金流图(Fund Flow Graph)的建立。

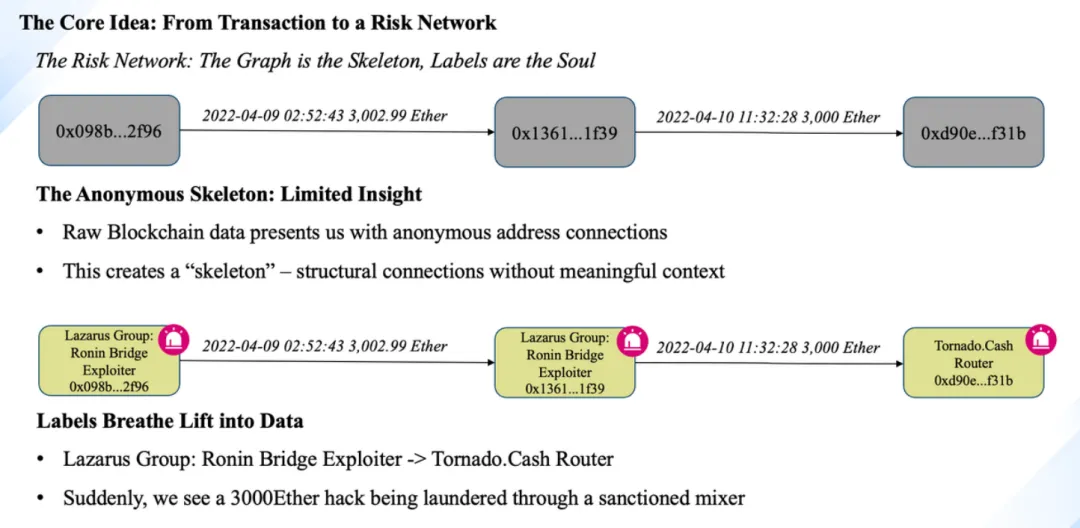

风险网络:图是骨架,标签是灵魂

链上资金流构成一个复杂网络。在这个网络中,图(Graph)是骨架,而标签(Labels)则是灵魂。

想象你面前只有原始的区块链数据:匿名地址间的连接,如从"0x098b…2f96"到"0x1361…1f39"再到"0xd90e…f31b"的转账。这些数据构建了一个"匿名骨架"——我们看到结构化的连接,但缺乏有意义的上下文信息。我们知道有资金在流动,但不知道是谁在流动、为什么流动,以及这些资金代表什么。

当我们为这些地址和交易赋予标签时,数据便有了生命。

例如,给"0x098b…2f96"和"0x1361…1f39"打上"Lazarus Group: Ronin Bridge Exploiter"的标签,给"0xd90e…f31b"打上"Tornado.Cash Router"的标签。我们就能清晰地看到:著名的朝鲜黑客组织"Lazarus Group"在 Ronin Bridge 攻击后,将 3000 以太通过被制裁的混币器 Tornado.Cash 进行洗钱。

通过标签,匿名的骨架变成了有血有肉、充满洞察力的风险图谱。标签赋予了数据意义,让我们能够从海量链上数据中准确识别高风险实体和行为。

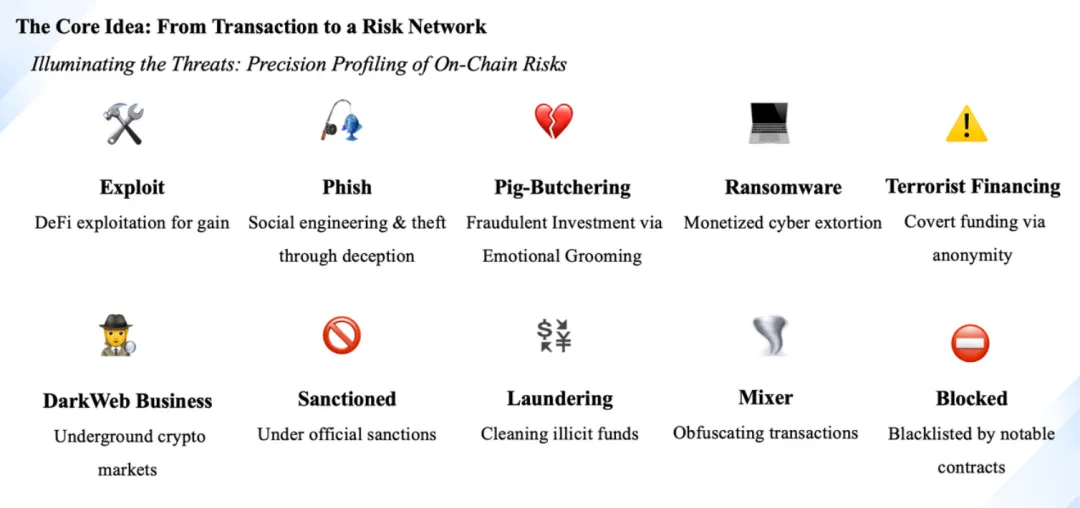

精准画像:链上风险分类体系

通过结合图分析和精细的标签系统,我们能够对链上风险进行精准画像。系统需要有能力识别和标记多种威胁类型,帮助我们全面理解和应对加密世界的"黑暗森林"。例如:

漏洞利用(Exploit):针对 DeFi 协议的漏洞利用以获取非法收益

钓鱼攻击(Phish):通过社会工程学和欺骗手段进行盗窃

杀猪盘(Pig-Butchering):通过情感诱导进行欺诈性投资

勒索软件(Ransomware):网络犯罪分子勒索赎金的默认支付方式

恐怖主义融资(Terrorist Financing):利用匿名性进行秘密资金转移

暗网业务(DarkWeb Business):用于非法商品和服务的地下加密市场

受制裁(Sanctioned):受到官方制裁的地址或实体

洗钱(Laundering):清洗非法资金的行为

混币器(Mixer):用于混淆交易路径的协议或服务

被封锁(Blocked):被知名智能合约列入黑名单的地址

通过对这些威胁的精确识别和分类,风控系统能够提供多维度的风险评估。

三、技术实现:用 NebulaGraph 构建风控系统

选择 NebulaGraph 的原因

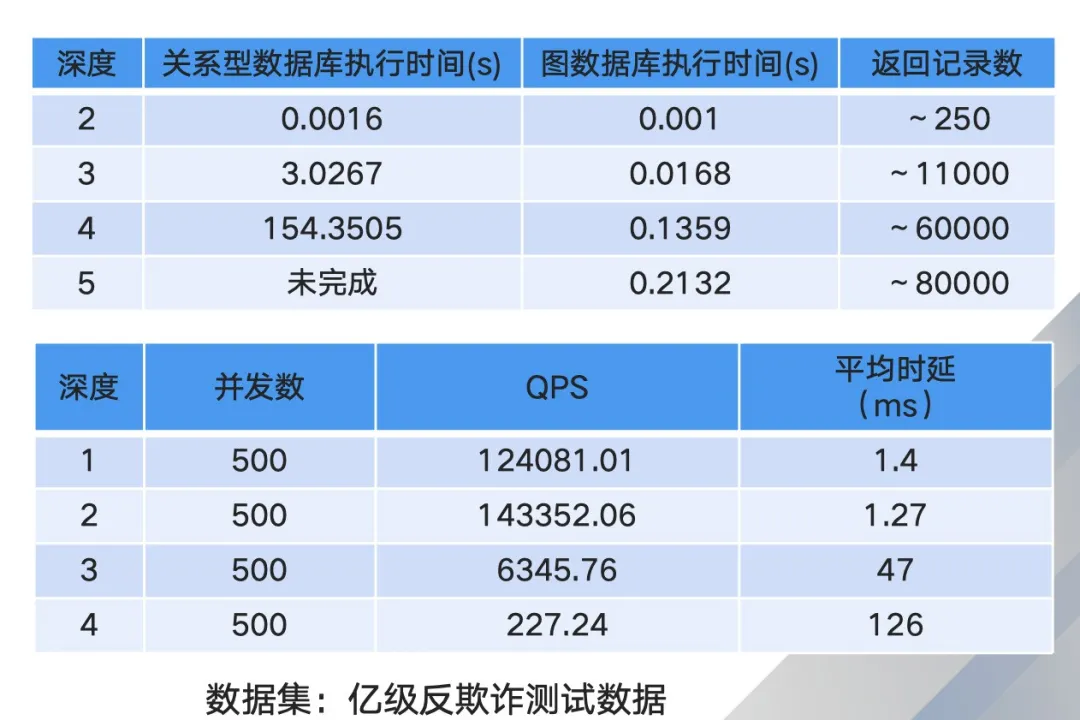

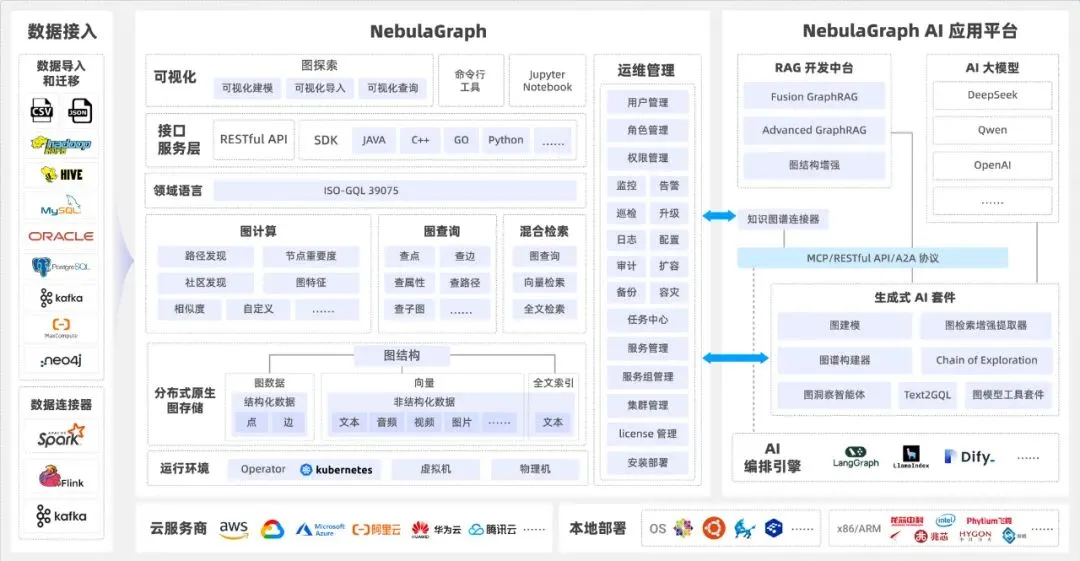

首先,性能优势是我们考虑的首要因素。加密货币网络每天产生海量的交易数据,仅以太坊每日交易量就超过百万笔,而我们需要实时处理这些复杂的资金流向关系。NebulaGraph 的分布式架构和优异的并发处理能力,能够轻松应对百亿级别的节点和边的查询需求,确保我们在毫秒级时间内完成复杂的图遍历分析。

其次,灵活的数据模型让我们能够更好地刻画区块链世界的复杂关系。从地址到地址的转账关系,从地址到协议的交互关系,从地址到标签的归属关系,这些多维度的关联数据在传统关系型数据库中处理起来异常复杂,而 NebulaGraph 的属性图模型天然契合这种多层次的关系表达。

最后,生态兼容性也是重要考量。NebulaGraph 原生支持 ISO-GQL,降低了我们团队的学习成本,同时其丰富的可视化工具和 API 接口,让我们能够快速构建直观的资金流分析界面,为合规团队提供更好的用户体验。

四、风控系统的价值与挑战大模型

业务价值

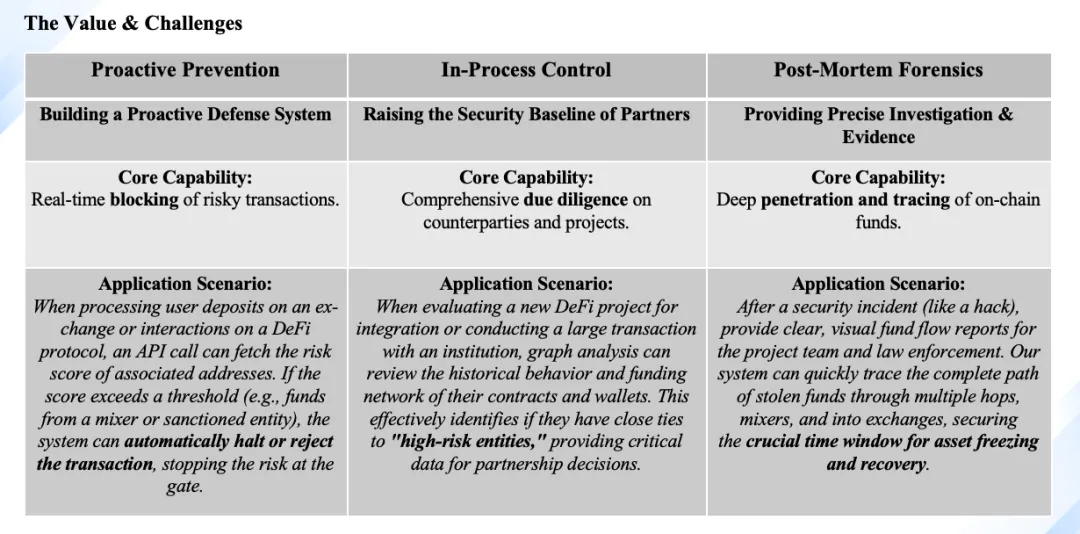

风控系统的核心价值可分为三个层面:事前预防、事中控制和事后追溯。

事前预防:构建主动防御体系

核心能力是风险交易的实时阻断。在交易所处理用户充值、或 DeFi 协议处理用户交互时,可以通过 API 实时查询关联地址的风险评分。一旦评分超过阈值,系统可以自动暂停或拒绝该笔交易,将风险拦截在门外。

事中控制:提升合作伙伴安全基线

核心能力是交易对手与项目的尽职调查(Due Diligence)。当评估一个新的 DeFi 项目进行集成、或与某个机构进行大额交易时,可以通过图分析全面审查其合约地址、主要钱包的历史行为和资金网络。这能有效识别其是否与"高风险实体"有紧密关联,为合作决策提供关键依据。

事后追溯:提供精准的调查与证据支持

核心能力是链上资金的深度穿透与溯源。在发生安全事件(如项目被盗)后,为项目方和执法机构提供清晰、可视化的资金流向报告。系统能够快速追踪被盗资金经过多层地址跳转向交易所的完整路径,为资产冻结和追回争取宝贵的时间窗口。

挑战与局限

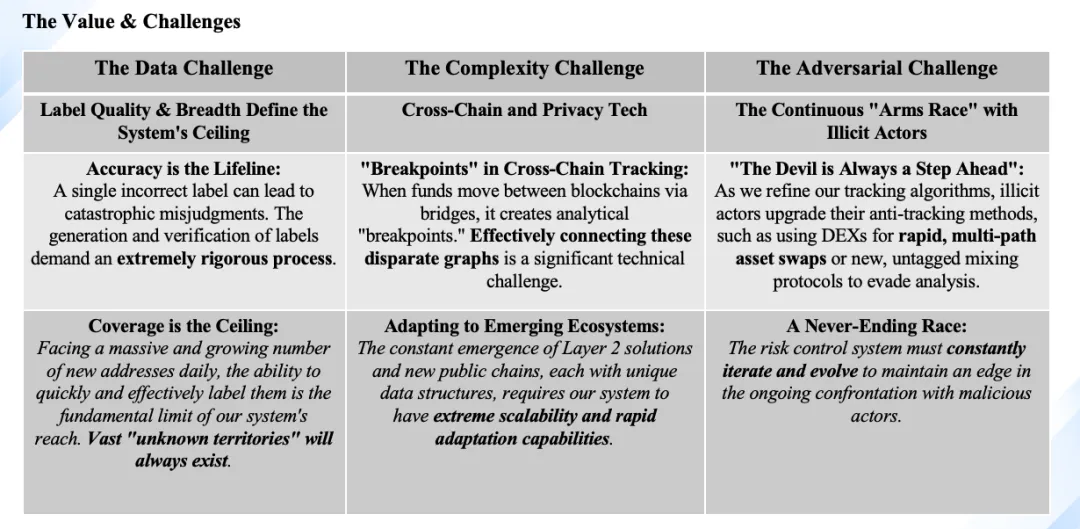

构建这套系统并非一劳永逸,BlockSec 始终面临三大核心挑战:

数据的挑战:标签的质量与广度决定系统上限

准确性是生命线:一个错误的标签(如将普通地址误标为黑客)可能导致灾难性误判。标签的生成和验证需要极其严谨的流程。覆盖度是天花板:面对每天都在增长的海量新地址,如何快速、有效地识别并打上标签,是系统能力所能触及范围的根本限制。

复杂性的挑战:跨链、Layer2 与隐私技术

跨链追踪的"断点":资金通过跨链桥在不同区块链网络(如以太坊到 BSC)之间转移时,会形成事实上的分析"断点"。将这些独立的图谱快速有效地连接起来,是巨大的工程技术难题。新兴生态的适配:Layer2 解决方案(如 Arbitrum, Optimism)和各类新兴公链层出不穷,每条链的数据结构和特点都不同,要求系统必须具备极高的扩展性和快速的适配能力。

对抗性的挑战:与黑产的持续"军备竞赛"

"道高一尺,魔高一丈":在优化追踪算法的同时,黑产也在持续升级其反追踪手段。例如,利用去中心化交易所(DEX)进行快速、小额、多路径的资产置换;利用暂未被充分标记的新型混币协议;或通过代码混淆来规避自动化分析。这是一场永不停息的竞赛:风控系统必须保持迭代和进化,才能在与恶意行为者的持续对抗中保持优势。

五、结语

加密金融的崛起带来了前所未有的机遇,也带来了巨大的合规挑战。通过 NebulaGraph,BlockSec 构建起一个从交易数据到风险网络的强大风控系统,为加密金融的健康发展提供技术保障。

未来,随着监管框架的不断完善和技术的持续进步,我们相信加密风控将变得更加精准、高效和智能化,也祝愿 NebulaGraph 为全球加密金融的合规发展提供更稳定更坚实的支撑。

🔍NebulaGraph 在全新监管体系下的风控解决方案

🔍NebulaGraph 在复杂关系场景的核心优势

交流图数据库技术?加入 Nebula 交流群请先填写下「你的 Nebula 名片」,Nebula 小助手会拉你进群~~